Крупнейшая в мире спам-сеть научилась обходить сканеры вредоносного ПО

28 апр 2018 12:40 #68723

от ICT

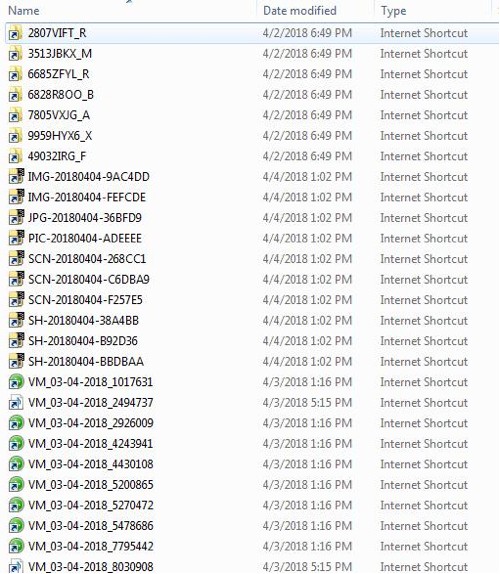

Путем упрощений Крупнейший в мире спам-ботнет Necurs изменил тактику распространения вредоносных программ. Новая методика позволит обходить сканеры вредоносного ПО, реализованные на почтовых сервисах. По крайней мере, в течение какого-то времени. Новая методика сама по себе не представляет собой ничего особенно оригинального: многие хакерские группировки использовали ее прежде. Но не Necurs - характерной особенностью этого ботнета всегда были замысловатые, многоступенчатые схемы заражения. Теперь же все куда проще: злоумышленники распространяют со спамерскими сообщениями ZIP-архивы, внутри которых скрывается файл с расширением .URL. Такой файл автоматически открывает вписанную в него гиперссылку в браузере, заданном по умолчанию. Файлы .URL могут снабжаться произвольной иконкой, и в данном случае используются стандартные графические изображения папок Windows - для дополнительной маскировки. Впрочем, такая маскировка не особенно эффективна, поскольку помимо изображения папки на иконке присутствует еще и стрелка (индикатор ссылки). Если такое изображение встречается в почтовых вложениях, это со 100% гарантией вредоносная программа.

Замаскированные вредоносные ссылки в почтовом вложении рассылки Necurs Ссылка внутри файла ведет на удаленный скрипт, который скачивает и запускает основную вредоносную «начинку» - загрузчик Quant Loader, который сам по себе никакого вреда не причиняет, но способен втихаря скачивать и устанавливать другие, действительно опасные программы. Обойти сканеры До самого последнего времени Necurs использовал различные схемы заражений, в основном многоступенчатые. Во вложениях распространялись архивы (иногда двойные) с файлами WSF, JS, VBS, документами Microsoft Office с вредоносными макросами или эксплойтами к известным уязвимостям, и так далее. Все эти меры злоумышленники применяли для того, чтобы максимально затруднить обнаружение автоматическими средствами - в первую очередь, антивирусными сканерами электронной почты. «Такие сканеры в большинстве случаев используют политики - наборы правил, - сформированные специалистами по безопасности и системными администраторами вручную, - говорит Роман Гинятуллин, эксперт по информационной безопасности компании SEC Consult Services. - В этом смысле, смена формата распространения вредоносных программ - это игра в кошки-мышки: политики безопасности обновятся, и через несколько дней «новый» метод заражения через .URL-файлы перестанет работать. Однако достаточно будет малозначительных изменений, и политики придется донастраивать снова. А пока политики не работают, могут происходить новые заражения. Единственный гарантированный способ защититься для конечных пользователей, это не открывать заархивированные вложения, поступающие из непроверенных источников, и никогда не открывать .URL-файлы из вложений».

Ссылка на источник

Пожалуйста Войти или Регистрация, чтобы присоединиться к беседе.

Похожие статьи

| Тема | Релевантность | Дата |

|---|---|---|

| Умерла крупнейшая в мире ИТ-выставка | 12.85 | Среда, 28 ноября 2018 |

| В мае 2016 г. число активных видов вредоносного ПО во всем мире выросло на 15% | 12.63 | Четверг, 23 июня 2016 |

| Крупнейшая в мире миграция на Linux завершилась крахом. Начался «флагманский разворот» к Windows | 12.05 | Вторник, 14 февраля 2017 |

| Крупнейшая торговая сеть США прекратила продавать ПО «Касперского» | 11.96 | Понедельник, 11 сентября 2017 |

| Крупнейшая в Европе подвижная сеть внутрисалонного наблюдения улучшит свои характеристики | 11.59 | Понедельник, 16 декабря 2019 |

| Заработала «первая в мире» межконтинентальная сеть 5G | 9.21 | Вторник, 21 февраля 2017 |

| Сеть Wi-Fi в Москве одна из крупнейших в мире | 9.21 | Вторник, 04 октября 2022 |

| HKT и Huawei представили первую в мире сеть 4,5G 1 Гбит/с | 9.11 | Четверг, 12 ноября 2015 |

| Компании HKT и Huawei представили первую в мире сеть 4,5G | 9.11 | Четверг, 12 ноября 2015 |

| В Германии появится первая в мире автономная сеть 5G | 9.11 | Вторник, 17 декабря 2019 |